Б-г или как завлечь онаниста (2018год)

- 07.12.18, 22:00

Сегодня мы расскажем о 7 наиболее распространенных способах воровства денег с пластиковых карт и том, как не попасться на удочку мошенников.

Каждый день в рубрике "Твои деньги" на портале "ДЕЛО" мы помогаем сохранять и приумножать ваши деньги. Сегодня мы расскажем о 7 наиболее распространенных способах воровства денег с пластиковых карт и том, как не попасться на удочку мошенников. Желающих поживиться деньгами с вашей кредитной карты предостаточно, даже самое обыкновенное снятие наличных денег в банкомате может закончиться плачевно. Чтобы в один прекрасный день не обнаружить, что на счете нет ни копейки, стоит заранее узнать об уловках аферистов. Наиболее распространенный у нас вид мошенничества состоит в том, что преступники добывают реквизиты карточки с целью дальнейшего их использования для покупок в интернет-магазинах. Копию карты при этом делать необязательно, а потратить чужие деньги так даже проще. Вот еще 7 способов поживиться на "чужом пластике". Способ первый Зачастую мошенники используют устройства, которые, будучи установлены на банкомате, помогают им получить сведения о карточке. В свое время в Москве отметилась группа людей, которая устанавливала на клавиатуры специальные насадки, которые внешне повторяли оригинальные кнопки. Владелец карты снимал деньги со счета без всяких проблем, но при этом поддельная клавиатура запоминала все нажатые клавиши – естественно, в том числе и пин-код. Совет: внимательно изучите клавиатуру незнакомого банкомата, прежде чем снять деньги со счета. Способ второй Другое устройство – то, что англичане еще называют lebanese loops. Это пластиковые конверты, размер которых немного больше размера карточки – их закладывают в щель банкомата. Хозяин кредитки пытается снять деньги, но банкомат не может прочитать данные с магнитной полосы. К тому же из-за конструкции конверта вернуть карту не получается. В это время подходит злоумышленник и говорит, что буквально день назад с ним случилось то же самое! Чтобы вернуть карту, надо просто ввести пин-код и нажать два раза на Cancel. Владелец карточки пробует, и, конечно же, ничего не получается. Он решает, что карточка осталась в банкомате, и уходит, дабы связаться с банком. Мошенник же спокойно достает кредитку вместе с конвертом при помощи нехитрых подручных средств. Пин-код он уже знает – владелец (теперь уже бывший) `пластика` сам его ввел в присутствии афериста. Вору остается только снять деньги со счета. Способ третий Технически сложно, но можно перехватить данные, которые банкомат отправляет в банк, дабы удостовериться в наличии запрашиваемой суммы денег на счету. Для этого мошенникам надо подключиться к соответствующему кабелю, при этом не разрывая его, и считать необходимые данные. Учитывая, что в интернете соответствующие инструкции легко обнаруживаются в свободном доступе, а технический прогресс не стоит на месте, можно утверждать: такой вариант будет встречаться все чаще. Способ четвертый Для того чтобы узнать пин-код, некоторые аферисты оставляют неподалеку миниатюрную видеокамеру. Сами же они в это время находятся в ближайшем автомобиле с ноутбуком, на экране которого видны вводимые владельцем карты цифры. Вводя пин-код, прикрывайте клавиатуру свободной рукой. Способ пятый Дорогостоящий, но верный на все сто способ. Бывают случаи, когда мошенники ставят в людном месте свой собственный "банкомат". Он, правда, почему-то не работает (да кого этим удивишь?), естественно, никаких денег не выдает – зато успешно считывает с карточки все необходимые данные. А потом выясняется, что вы вчера уже сняли все деньги со счета и почему-то не хотите этого вспомнить! Способ шестой В свое время мошенники из ОАЭ устанавливали в отверстия для кредиток специальные устройства, которые запоминали все данные о вставленной в банкомат карте. Злоумышленникам оставалось только подсмотреть пин-код, либо вышеописанными способами – первым и четвертым, либо банально подглядывая из-за плеча. Ну понравилось южному человеку ваше кольцо, или ваши часы, или что-то там еще... Способ седьмой И наконец, способ седьмой. Бороться с ним нельзя. Можно лишь смириться. Здесь уже ничто не зависит от вашей внимательности, осторожности или предусмотрительности. Просто бывает, что в сговор с мошенниками вступают те люди, которым добраться до ваших кредиток и так очень просто; служащие банков, например. Это случается очень редко, но от таких случаев не застрахован никто. Delo

http://news.siteua.org/Статьи/70297/7_способов_украсть_деньги_с_пластиковых_карт

еще чуть материала тут http://www.xakep.ru/magazine/xs/029/014/1.asp

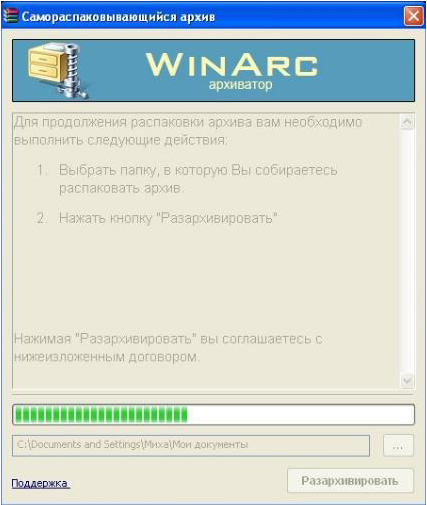

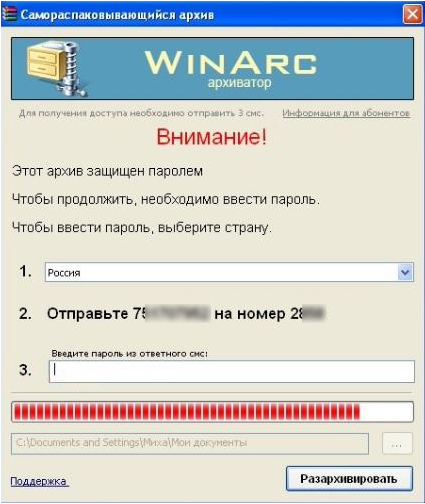

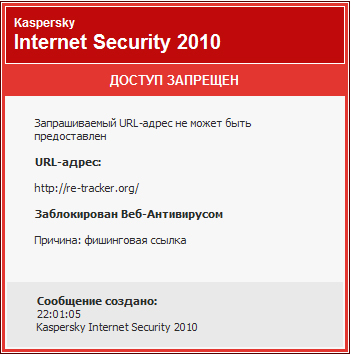

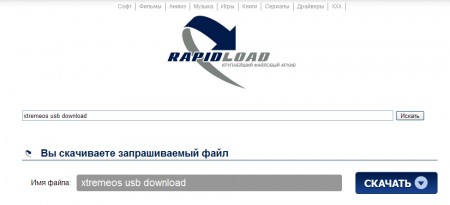

имитация несколько отлична от оригинала. К примеру баннер с названием сайта расположен не справого края, а по центру. Меню сайта тоже. Короче при переходе по ссылкам на этих фреймах вместо получения искомого файлика скачивается самораспаковывающийся архив .exe после распаковки которого вас просят отправить платное sms сообщение.

имитация несколько отлична от оригинала. К примеру баннер с названием сайта расположен не справого края, а по центру. Меню сайта тоже. Короче при переходе по ссылкам на этих фреймах вместо получения искомого файлика скачивается самораспаковывающийся архив .exe после распаковки которого вас просят отправить платное sms сообщение.

Думаю эта инфа не будет вам бесполезной.

Думаю эта инфа не будет вам бесполезной.