Главное требование, которое предъявляет современный

потребитель к кухонной утвари, – это ее безопасность. Ведь ежедневно вместе с

приготовленной в кастрюлях, сотейниках и сковородках пищей мы поедаем и… саму

посуду, а точнее, те микроэлементы, которые попадают со стенок в готовящиеся

блюда. Итак, какой посудный материал предпочесть?

Посуда из нержавейки

Красивая, удобная, прочная, долговечная, не деформирующаяся

при нагревании – и это все о ней, о нержавейке. По мнению специалистов

Федерального научного центра гигиены им. Ф. Эрисмана, нержавеющая сталь – самый

позитивный современный «кастрюлечный» материал: он устойчив к воздействию

кислот и щелочей, содержащихся в пище, не изменяет вкус и цвет блюд, а главное

– безвреден. Правда, нужно быть готовым к тому, что пища может пригореть

(особенно в сковородках). Но зато и чистить нержавейку можно самыми «жестокими»

методами, например железными губками или скребками. Даже если эстетические

параметры и пострадают, функциональные – точно нет.

Самой «хитовой» на сегодняшний день считается посуда из

хромоникелевой нержавейки марки 18/10 – именно из нее сделаны основные линии

посуды Zepter, BergHOFF и других известных брендов. На самом деле эти числа

обозначают всего лишь процентное содержание хрома (18%) и никеля (10%) и ничего

уникального в таком сплаве нет: в сущности, любая посудная нержавейка содержит

примерно столько же хрома и никеля.

Другое дело, что некоторые производители «элитной» посуды

усовершенствуют свои изделия разного рода ноу-хау. Например, толстым

«термоаккумулирующим» дном, равномерно распределяющим тепло и сохраняющим его

длительное время. Или встроенным в ручку термометром, по показаниям которого

можно отслеживать процесс приготовления пищи. Такая усовершенствованная посуда,

конечно, открывает для хозяек новые возможности, но и стоит она значительно

дороже.

Советы по использованию:

Пригоревшую кастрюлю залейте на пару часов теплой водой с

солью, после чего вымойте.

После мытья вытирайте посуду насухо.

Добавляйте соль только в кипящую воду – это предотвратит

появление белых пятен на дне посуды.

Эмалированная посуда

Эта посуда делается из алюминия, чугуна или сплава металлов,

на которые в несколько слоев наносится эмаль, защищающая металл от окисления, а

пользователей – от отравления вредными соединениями. Современная эмаль –

материал гигиеничный, препятствующий размножению бактерий, поэтому на стенках

посуды не задерживается запах пищевых продуктов. Плюс к этому эмаль довольно

устойчива к соленой, кислой и прочим агрессивным средам, а значит, в ней можно

хранить и готовить любые блюда. Однако есть и минусы.

Во-первых, еда может подгорать. А во-вторых, эмаль – штука

капризная. При неаккуратном обращении на ней появляются сколы и трещины, через

которые в пищу могут проникать несъедобные «ингредиенты» – соединения металлов,

поэтому с такой посудой лучше побыстрее расстаться. Впрочем, расставание обещает

быть безболезненным – ввиду довольно невысокой стоимости эмалированной посуды.

Советы по использованию:

Никогда не используйте для чистки абразивные средства и

жесткие щетки.

Пригоревшую кастрюлю залейте теплой водой с солью на два

часа, после чего вымойте.

Чтобы не повредить эмаль, избегайте резкого перепада

температур: нельзя наливать кипящую воду в холодную посуду и наоборот. Также не

ставьте большую кастрюлю на маленькую конфорку.

Чугунная посуда

Одна из фирм – производителей чугунной посуды, желая

привлечь внимание покупателей к своей продукции, разместила в Интернете

рекламный баннер: «Спросите у опытных хозяек или профессиональных поваров,

какие сковородки они предпочитают».

Мы не поленились и спросили, и Александр Мясников, шеф-повар

ресторана «Стрелец», подтвердил, что чугун – действительно отличная основа для

кухонной посуды. «Дома у меня предостаточно современной посуды, но, когда речь

идет о приготовлении блюд, требующих длительного томления, например плова,

тушеной картошки, мясных блюд, предпочтение я отдаю все-таки старым добрым

чугунам, доставшимся мне по наследству. Чугун нагревается довольно медленно, у

него сравнительно низкая теплопроводность, но благодаря массивности тепло

распределяется равномерно и долго сохраняется. А еще в чугунах ничего не

пригорает», – прокомментировал свой выбор профи.

Что касается гигиенических свойств железа (а именно железо и

есть основной компонент чугунной посуды), то оно считается материалом наименее

токсичным и малоагрессивным по отношению к организму человека, хотя хранить

приготовленные блюда в чугунной посуде специалисты все-таки не рекомендуют.

Советы по использованию:

Перед первым применением сковороду следует вымыть мыльной

водой (новая покрыта техническим маслом!) и высушить. Засыпать дно солью толщиной

в 1 см и

прокалить на плите 2-3 часа. Затем высыпать соль и смазать внутреннюю

поверхность растительным маслом.

Чтобы чугун не ржавел, просушивайте посуду после мытья.

Если появилась ржавчина, смажьте маслом и прокалите в

духовке 1,5-2 часа.

Старайтесь не ронять: чугун хрупкий, может расколоться.

Посуда с

антипригарным покрытием

Такую посуду в нашей стране почти всегда именуют тефлоновой.

Хотя это неверно, так как тефлон – запатентованное изобретение компании DuPont

и пользоваться этой маркой покрытий по праву могут лишь те компании, которые

получили у DuPont лицензии. Остальные же производители применяют другие виды

антипригарных покрытий, созданных, впрочем, в большинстве своем на основе того

же фторполимера, что и дюпоновский. Покрытий этих великое множество, они не

хуже и не лучше друг друга, они просто разные. Кстати, посуда с российским

«тефлоном», по мнению экспертов, вполне конкурентоспособна – особенно по

соотношению цена/качество.

Бытующие слухи о вреде антипригарного покрытия (дескать, от

испарений антипригарных сковородок гибнут попугаи и рыбки, а женщины,

работающие на «антипригарных» производствах – о, ужас! – рожают больных детей)

сильно преувеличены. Многочисленные тесты показали, что вред здоровью может

нанести только поврежденное покрытие – разрушающийся полимер действительно

выделяет в готовящуюся еду токсичные, биологически агрессивные мономеры. Но вам

ничего не грозит, если испорченную посуду вы будете вовремя списывать в утиль.

Как скоро придется это сделать, зависит от толщины покрытия

(стойким считается покрытие не меньше 20-25 мкм). К сожалению, этот параметр не

всегда указывается в сопроводительной информации к товару, поэтому, выбирая

посуду, ориентируйтесь на имя и авторитет производителя и, конечно же, на цену

– не исключено, что сковородка за 200 руб. протрется до дыр уже через 1-2

месяца. Также обратите внимание на структуру покрытия: ячеистое (в виде сот)

более устойчиво к механическим повреждениям.

Важен и вес. Если сковорода или кастрюля легче 500 г, значит, она сделана из

очень легких сплавов и деформируется при перегреве. У нее вздуется днище и

потрескается антипригарное покрытие. Имеет значение и то, как крепится ручка.

Если какой-то заклепкой прямо изнутри – от покупки лучше отказаться: крепление

уже нарушило антипригарный слой, а значит, он скоро осыплется.

Советы по использованию:

При работе используйте только деревянную или пластиковую

лопатку.

Перед первым применением посуды прокипятите в ней 2-3 раза

чистую воду.

При мытье, чтобы избежать нарушения антипригарного покрытия,

не применяйте никаких абразивных чистящих порошков и жестких мочалок.

Не подставляйте раскаленную сковороду под струю холодной

воды, это может вызвать деформацию дна.

Алюминиевая посуда

Когда речь заходит об «опасных» кастрюлях, в первую очередь

вспоминают алюминиевые, хотя до недавнего времени никто не считал этот металл

опасным. Наши мамы и бабушки преспокойно варили в таких кастрюльках молочные

каши, а в общепитовских столовых ложки и вилки из алюминия «слизывали» почти

наполовину.

Однако теперь накопилось уже достаточно научных данных,

подтверждающих, что алюминий, выделяющийся из стенок посуды и попадающий в

пищу, может накапливаться в организме и вызывать нарушения в работе нервной

системы и органов пищеварения. Тем не менее этот факт вовсе не означает, что

необходимо в срочном порядке избавляться от всей алюминиевой посуды в доме.

Вы ничем не рискуете, если будете использовать ее для

приготовления макарон, картофеля, нежирного мяса. А вот готовить, а тем более

хранить в ней щи, компоты, морсы, квашеную капусту, маринованные овощи и грибы,

соленую рыбу, а также молочные блюда все-таки не стоит. В кислой и щелочной

среде растворимость алюминия возрастает в несколько раз!

К мытью алюминиевой посуды надо подходить с особой

осторожностью. При контакте с воздухом на стенках образуется тонкая защитная

пленка, которая изолирует металл от внешней среды. Чтобы не нарушать ее, нельзя

чистить поверхность кастрюли металлической щеткой. Если вы все же решили

отодрать многолетний нагар, то после этого лучше день-два в этой посуде ничего

не готовить, пока на ее поверхности не восстановится защитная пленка.

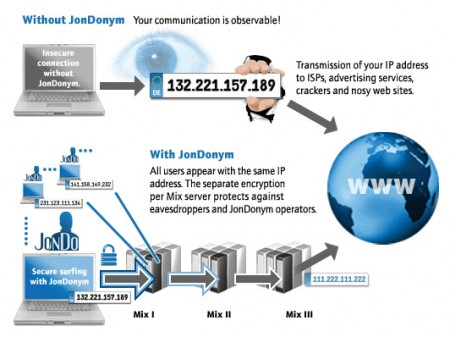

Межсетевые экраны нового поколения Palo Alto это специализированные многопроцессорные устройства, которые выполняют одновременное сканирование трафика на все современные угрозы с распознаванием приложений и пользователей на скоростях до 10 Гбит/с. Идентификация приложения происходит вне зависимости от порта, а идентификация пользователей – вне зависимости от IP адреса. Кроме того, устройства Palo Alto могут инспектировать содержимое SSL туннелей, выполняя их дешифрование. Все перечисленные меры обеспечивают беспрецедентный уровень защиты от сетевых угроз и от утечки конфиденциальной информации.

Межсетевые экраны нового поколения Palo Alto это специализированные многопроцессорные устройства, которые выполняют одновременное сканирование трафика на все современные угрозы с распознаванием приложений и пользователей на скоростях до 10 Гбит/с. Идентификация приложения происходит вне зависимости от порта, а идентификация пользователей – вне зависимости от IP адреса. Кроме того, устройства Palo Alto могут инспектировать содержимое SSL туннелей, выполняя их дешифрование. Все перечисленные меры обеспечивают беспрецедентный уровень защиты от сетевых угроз и от утечки конфиденциальной информации.

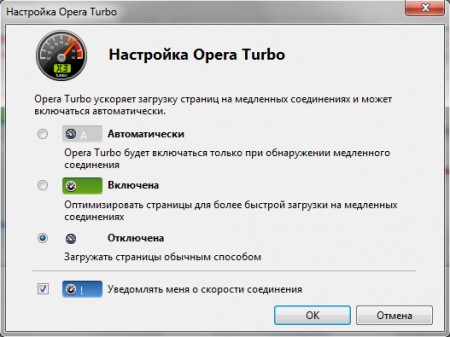

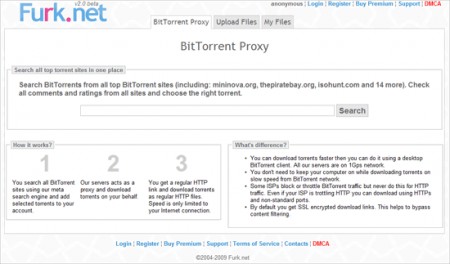

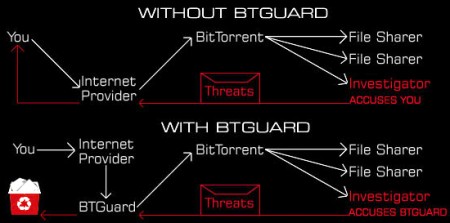

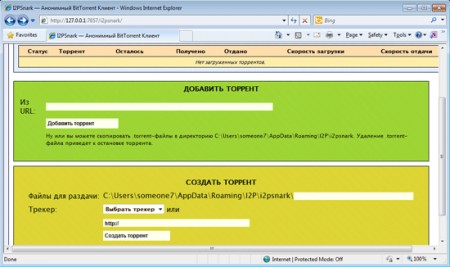

В последнее время борьба с торрент-трекерами приняла необычайно широкий

размах, и соперничество правообладателей с пользователями файлообменных

P2P-сетей перешло на совершенно иной уровень. Не успели утихнуть страсти

вокруг скандально известного проекта

В последнее время борьба с торрент-трекерами приняла необычайно широкий

размах, и соперничество правообладателей с пользователями файлообменных

P2P-сетей перешло на совершенно иной уровень. Не успели утихнуть страсти

вокруг скандально известного проекта

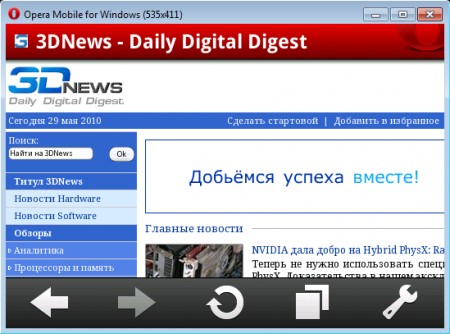

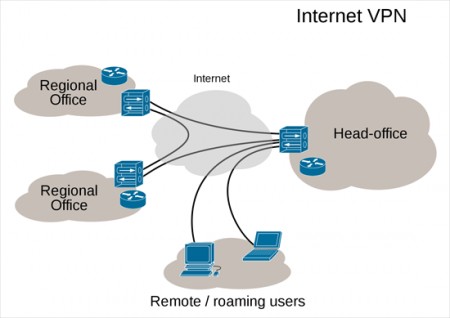

Для заметания следов и сокрытия сетевой деятельности в торрентах можно

также воспользоваться VPN-сервисами, о принципе работы которых мы не так

давно рассказывали в материале

Для заметания следов и сокрытия сетевой деятельности в торрентах можно

также воспользоваться VPN-сервисами, о принципе работы которых мы не так

давно рассказывали в материале

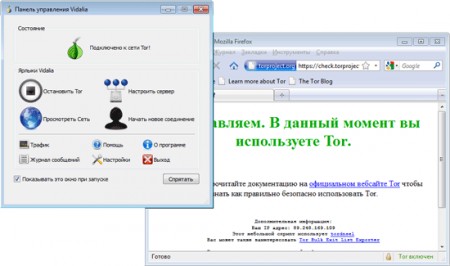

Наконец, шестой способ сетевой маскировки - использование

SSH-туннелирования и внешнего сервера (компьютера), к операционной

системе которого имеется администраторский доступ для настройки и

организации защищенного канала связи. Способ, подразумевающий наличие у

пользователя соответствующих знаний, а потому доступный только экспертам

в области сетевых технологий. Впрочем, последним вряд ли имеет смысл

рассказывать о методиках заметания виртуальных следов - уж кому, а

знатокам IT-отрасли они широко известны и в комментариях не нуждаются.

Обилие перечисленных приемов лишний раз доказывает тот факт, что

бороться административными способами с P2P-ресурсами, вводить запреты и

ограничения, абсолютно бессмысленно, тем более что пиратство и

пиринговые сети - отнюдь не тождественные понятия. Необходимо в

глобальном масштабе выработать новые подходы к защите авторских прав,

разработать альтернативные механизмы вознаграждения правообладателей,

сформировать систему контроля и саморегулирования в области

распространения защищенной копирайтом информации в интернете и уладить

массу других юридических тонкостей, реализация которых позволит

пользователям торрентов и защитникам авторских прав прийти к компромиссу

и начать сотрудничать. Потенциал torrent-площадок огромен. Жаль, что не

все медиакомпании, занимающиеся дистрибуцией сетевого контента, это

понимают, и предпочитают вместо разработки механизмов кооперации

отсиживаться по разные стороны баррикад с потребителями.

По материалам 3dnews.ru

Наконец, шестой способ сетевой маскировки - использование

SSH-туннелирования и внешнего сервера (компьютера), к операционной

системе которого имеется администраторский доступ для настройки и

организации защищенного канала связи. Способ, подразумевающий наличие у

пользователя соответствующих знаний, а потому доступный только экспертам

в области сетевых технологий. Впрочем, последним вряд ли имеет смысл

рассказывать о методиках заметания виртуальных следов - уж кому, а

знатокам IT-отрасли они широко известны и в комментариях не нуждаются.

Обилие перечисленных приемов лишний раз доказывает тот факт, что

бороться административными способами с P2P-ресурсами, вводить запреты и

ограничения, абсолютно бессмысленно, тем более что пиратство и

пиринговые сети - отнюдь не тождественные понятия. Необходимо в

глобальном масштабе выработать новые подходы к защите авторских прав,

разработать альтернативные механизмы вознаграждения правообладателей,

сформировать систему контроля и саморегулирования в области

распространения защищенной копирайтом информации в интернете и уладить

массу других юридических тонкостей, реализация которых позволит

пользователям торрентов и защитникам авторских прав прийти к компромиссу

и начать сотрудничать. Потенциал torrent-площадок огромен. Жаль, что не

все медиакомпании, занимающиеся дистрибуцией сетевого контента, это

понимают, и предпочитают вместо разработки механизмов кооперации

отсиживаться по разные стороны баррикад с потребителями.

По материалам 3dnews.ru