послесловие PWN2OWN

- 29.03.09, 00:26

Это Нильс. Парень, который взломал 3 самых распространённых браузера (Сафари, ИЕ8, Фаерфокс). [ Читать дальше ]

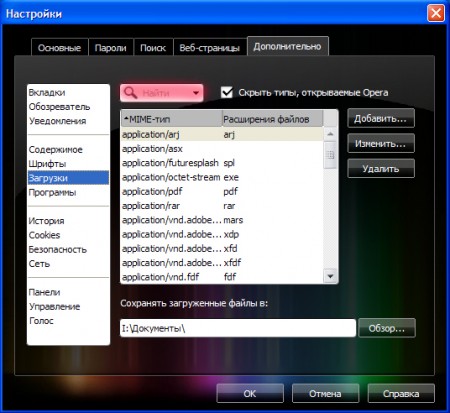

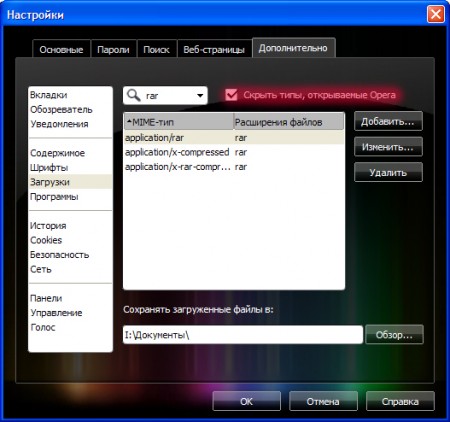

Заходите в Инструменты->Настройки, или жмёте Ctrl+F12-> Дополнительно-> Загрузки.

Следуя нижеуказанным списком, необходимо добавить недостающие MIME-типы. Для каждого из них в поле “Расширения файлов” необходимо поставить “rar” (без кавычек).

MIME-типы:

application/octet-stream

application/rar

application/x-compress

application/x-compressed

application/x-rar

application/x-rar-compressed

multipart/x-rar

Готово! Дерзайте.

А я, поскольку использую пока Альфа версию браузера Opera - Opera Turbo 10.0.1355 Alpha

Могу воспользоваться новой фишкой, которая добавлена в версии 10.

Следуя нижеуказанным списком, необходимо добавить недостающие MIME-типы. Для каждого из них в поле “Расширения файлов” необходимо поставить “rar” (без кавычек).

MIME-типы:

application/octet-stream

application/rar

application/x-compress

application/x-compressed

application/x-rar

application/x-rar-compressed

multipart/x-rar

Готово! Дерзайте.

А я, поскольку использую пока Альфа версию браузера Opera - Opera Turbo 10.0.1355 Alpha

Могу воспользоваться новой фишкой, которая добавлена в версии 10. помимо стандартного увеличения скорости всё же ЕЩЁ увеличить скорость загрузки, Также Инструменты->Настройки, или - ctrl+F12 -> вкладка web pages -> поставить галочку Enable Opera Turbo...

помимо стандартного увеличения скорости всё же ЕЩЁ увеличить скорость загрузки, Также Инструменты->Настройки, или - ctrl+F12 -> вкладка web pages -> поставить галочку Enable Opera Turbo...

Opera Turbo 1355 EN официальнОй сайт...

Как руссифицировать ужО писалосЯ.

Opera Turbo 1355 EN официальнОй сайт...

Как руссифицировать ужО писалосЯ.

Новый брайзер Internet Explorer 8 готов - обновляемся

(с) Корпорация Microsoft 19 марта выпустила Internet Explorer 8 - новую версию своего браузера. Утверждается, что он стабильнее, быстрее и гораздо лучше предшественников.

Разработка восьмой версии Internet Explorer заняла два с половиной года. Из них целый год ушел на обкатку бета-версии браузера. Впрочем, это лучше, чем шестилетний перерыв между шестой и седьмой версиями, и возможно, Internet Explorer 8 остановит или хотя бы замедлит сокращение доли браузеров Microsoft в Сети.Internet Explorer 8 вышел сразу на 25 языках и доступен пользователям Windows XP, Windows Vista, а также Windows Server 2003 и 2008. Пользователям бета-версии Windows 7, к которой прилагается бета же Internet Explorer 8, придется подождать обновлений.

__________

[ Читать дальше плюс дополнение. ]

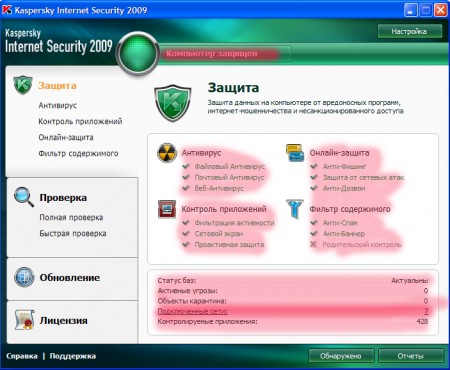

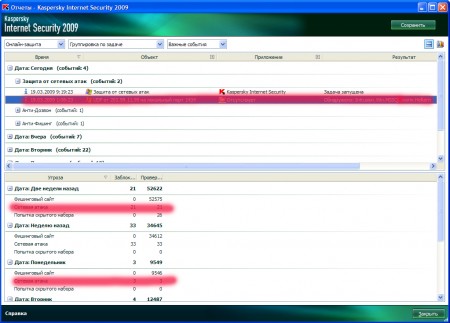

Я сам использую Kaspersky Internet Security 2009 v 8.0.0.506(a) но если не ошибаюсь есть и final. Или по крайней мере хот-фикс...

Прежде о пользовании антивирусами - следует помнить, что качать саму программу следует только по ссылкам ведущим на официальный сайт. Или с самого оф сайта. Если кто то не знает как узнать откуда идёт скачивание в тех случаях, когда оно начинается сразу при нажатии на ссылку, должны скачивать антивирус Касперского только отсюда.

Ещё вы можете скачать на сайте Касперского Антивируса Бесплатные лечащие утилиты которые лаборатория выпускает регулярно во время глобальных вирусных эпидемий. Эти утилиты направленны на какое то вполне определённое действие - например удаление или лечение в случае поражения компьютера червём Worm.Win32.AutoRun.hr. Они доступны тут - Kaspersky RemovalTools.

Антивирус Касперского обладает целым рядом достоинств, но это вовсе не означает, что установив хоть самый лучший антивирь - вы навсегда защищены от вирусов! Всегда обновляйте базы используемого вами антивируса, как можно чаще - лучше оставить эти настройки по умолчанию...

Итак. Как регистрировать программу если нет ключа? Лучше его приобрести! Чтобы не было мороки. Скинуться втроём в четвером и купить лицензию на несколько компьютеров.

Но если такой возможности нет? Тогда ищем и скачиваем под KIS 2009 программу Kaspersky 2009 Trial Reset_2.2V

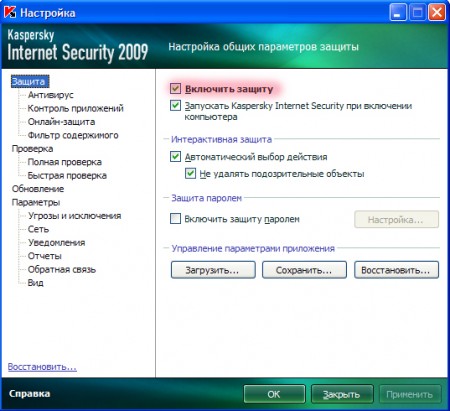

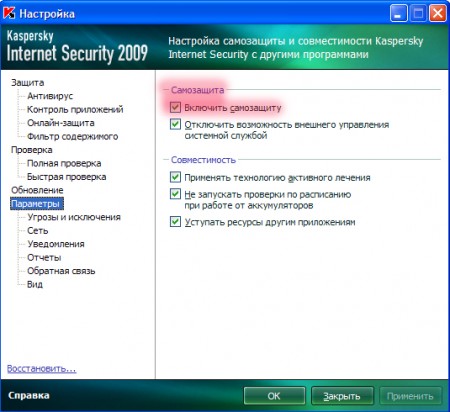

Затем отключаем Самозащиту Касперского

Правый щелчок на значке касперского возле часов ->Пункт Настройка в самом первом, по умолчанию выбранном пункте Защита нам нужно снять галочку напротив пункта Включить защиту.

Далее переходим в пункт параметры и отключаем Самозащиту, снимая галочку напротив пункта Включить самозащиту.

Теперь Нажимаем внизу кнопку Применить, а затем Ок. После этого правый клик на значке возле часов и выбрать команду Выход. Запустить программу Kasp2009_8.0.0.454_TrialReset2.2 (которая хотя и предназначена для 8.0.0.454 - работает и для 8.0.0.456). Перегрузить компьютер и активировать как Пробную версию - Никаких ограничений на функциональность антивируса это не накладывает.

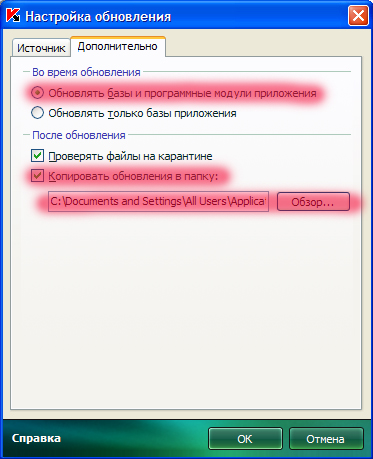

Маленький совет по поводу того, как упростить возможность обновления антивируса Касперского если нет интернета на домашней к примеру машине. На том компьютере, где есть интернет включите функцию Копировать обновления в папку... и если пожелаете - укажите путь к папке, куда должны копироваться обновления. Затем копируете эту папку, как есть например на флешку\дискету, CD-RW и переносите на компьютер где нет подключения к интернет. Скопиров её в любую желаемую папку к примеру в Мои документы\UpgraidKIS. Теперь указав в качестве источника обновления кроме серверов Лабооратории Касперского путь к папке с вашими свежими базами - вы может обновить их на момент копирования. Это подойдёт и для админов которые устанавливают Каспера на машины без нета.

Регистрация пробной версии для Касперского 7.

Чтобы не переустанавливать ежемесячно, и не искать каждый раз когда в бан попадают ваши ключи можно сделать вот так.

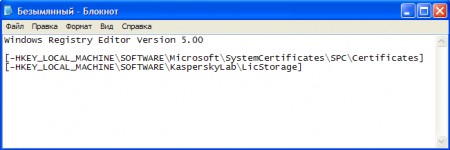

Windows Registry Editor Version 5.00 [-HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\SystemCertificates\SPC\Certificates] [-HKEY_LOCAL_MACHINE\SOFTWARE\KasperskyLab\LicStorage]

Скопировать вот это и вставить в блокнот (для Vista - замените первую строку на Windows Registry Editor Version 6.00, хотя это и не обязательно, перенос версий от более младшей к более старшей работает вроде с reg файлами...) что то я отвлёкся. Так вот вставляем в блокнот. Главное проследить чтобы у вас обязательно были пустые строки в следующих позициях:

Вторая. Это после Windows Registry Editor Version 5.00(указания версии редактора реестра, или в принципе ОС)

и последняя. Последняя строка должна быть пустой, как и вторая!

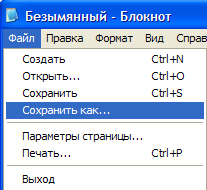

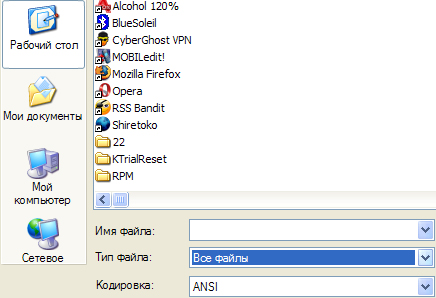

Далее открываем меню файл -> Выбираем пункт меню Сохранить как -> Затем в поле Тип фала, где стоит Текстовые документы .txt изменяем на Все файлы.

Выбираем пункт меню Сохранить как -> Затем в поле Тип фала, где стоит Текстовые документы .txt изменяем на Все файлы.

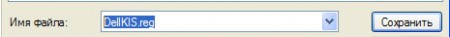

Теперь вводим имя Файла( я ввёл DellKIS)

и после имени Точка и расширение имени файла - .reg

Вместе выглядит так:

DellKIS.reg

И так сохраняете этот файл на рабочий стол. Затем выходите из Касперского предварительно отключив самозащиту, как было рассказано выше и двойным кликом запускаете созданный файл. Соглашаетесь с внесением изменений в реестр. Перегружаете компьютер, при перезапуске компьютера Касперский просит активацию, активирует пробную версию. Через тридцать дней повторяете операцию.

Вариант два - создание "батника". Создаётся файл точно также, как и reg только сохраняется как ЛюбоеИмяФайла.bat

КОД НИЖЕ ВСТАВЛЯЕМ В БЛОКНОТ И СОХРАНЯЕМ НАПРИМЕР КАК РегистрацияКаспера.BAT. Выходим из каспера запускаем наш батник который можно прописать в шедулер (планировщик задач). Перегружаемся, активируем пробную версию на месяц. Это лучше чем каждый месаяц переустанавливать каспера, или искать новый ключ.

reg delete HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\SystemCertificates\SPC\Certificates /f reg delete HKEY_LOCAL_MACHINE\SOFTWARE\KasperskyLab\LicStorage /f

Вариант три:

1. Если Ваш ключ уже внесен в черный список - ищем новый и активируем KIS. 2. В KIS Настройки > Сервис > Самозащита > снимаем галку "Включить самозащиту", нажимаем OK. 3. Правой кнопкой щёлкаем по значку KIS в трее, в контекстном меню выбираем "Приостановить защиту", а в появившемся окне "Только по требованию пользователя" и OK. 4. Правой кнопкой щёлкаем по значку KIS в трее, в контекстном меню выбираем "Выход". 5. Ищем файл C:\documents and Settings\All Users\Application Data\Kaspersky Lab\AVP6\Bases\black.lst. Кликаем на нем правой кнопкой, Свойства > Общие > Атрибуты. Ставим галку "Только-Чтение". Выбираем закладку "Безопасность" (только для файловой системы NTFS и XP Pro). Пользователям "Все" и "SYSTEM" ставим галку "Запретить" напротив "Запись". Жмем OK. Таким образом мы запретим KIS обновлять черный список и он будет использовать старый, в котором еще нет Вашего ключа. 6. Запускаем KIS, включаем защиту,включаем самозащиту. 7. При необходимости обновляемся и обязательно наслаждаемся...

Примечания:

1. Для доступности закладки Безопасность идем в Панель-Управления -> Свойства-Папки -> Вид и убираем галку "Использовать простой общий доступ к файлам". Или в любом окне проводника, или Мой компьютер идем в меню Сервис-> выбираем Свойства Папки-> и снимаем ту же галочку - Использовать простой общий доступ.

2. Перед выключением KIS на всякий случай отключитесь от Интернета.

3. Три выше рассмотренных варианта работают на версии семь это точно. Кто попробует для KIS 2009 - отпишитесь как работает. Но судя по всему - должно.

Соглашения принятые в этом документе:

Подчёркнутый текст - Тескт На Который следует обратить особое внимание

Выделенный текст - описание элементов меню или тех действий которые должны быть повторены вами без ошибок.

Также вы можете просмотреть полный список исправленных ошибок.

Также вы можете просмотреть полный список исправленных ошибок.

Системные треббования и поддержка опреционных систем

Windows Операционные системы Windows 2000 Windows XP Windows Server 2003 Windows Vista Минимальная системная конфигурация Процессор Pentium 233 МГц (Рекомендуется: Pentium 500 МГц или выше) 64 МБ RAM (Рекомендуется: 128 МБ RAM или больше) 52 МБ дискового пространства Mac Операционные системы Mac OS X 10.4 или более поздняя версия Минимальная системная конфигурация Компьютер Макинтош с процессором Intel x86 или PowerPC G3, G4 или G5 128 МБ RAM (Рекомендуется: 256 МБ RAM или больше) 200 МБ дискового пространства Linux Обратите внимание, что дистрибутивы Linux могут включать в них сборки Firefox, требования которых будут отличаться от приведённых ниже. Firefox не будет работать без следующих библиотек или пакетов: GTK+ 2.10 или выше GLib 2.12 или выше Pango 1.14 или выше X.Org 1.0 или выше Для оптимальной работы мы рекомендуем установить следующие библиотеки или пакеты: NetworkManager 0.7 или выше DBus 1.0 или выше HAL 0.5.8 или выше GNOME 2.16 или выше

Скачать можно тут. Русская версия.

Источник - mozilla

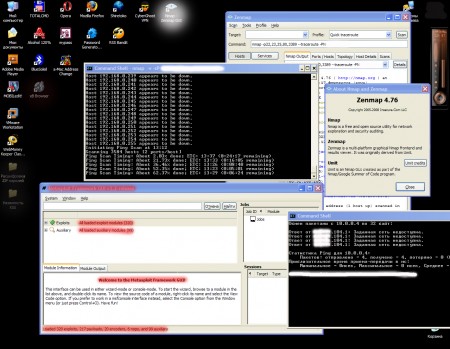

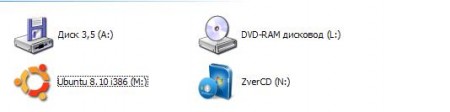

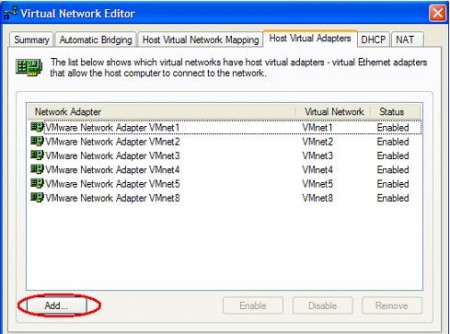

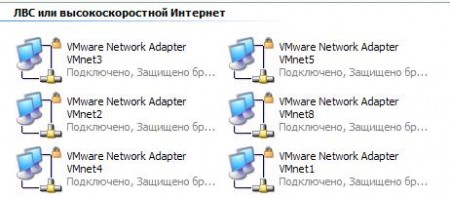

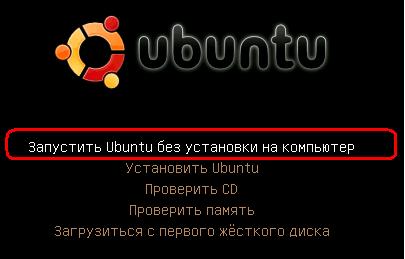

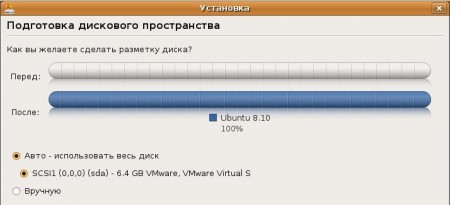

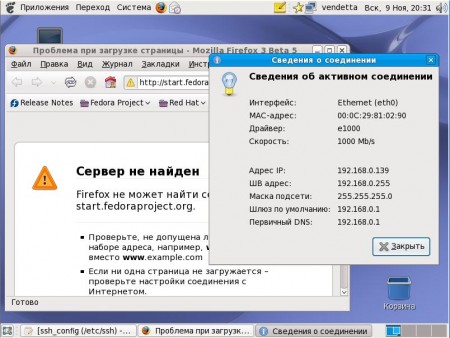

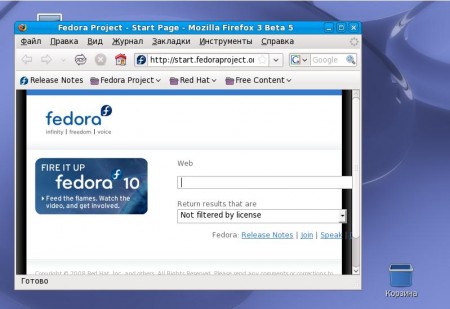

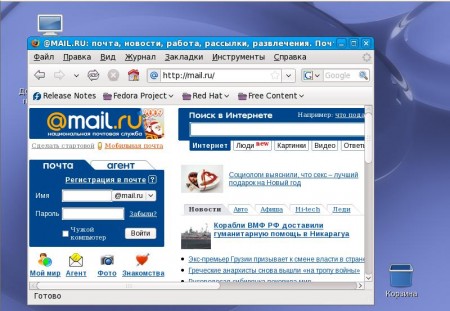

Вот уже всё и готово. Привожу скрин рабочего стола где видно, что все натройки работают. Инет в том числе. Значит с сетевыми настройками - норма. Пробуйте Linux! В современных версиях почти ничего сложного.

Вот уже всё и готово. Привожу скрин рабочего стола где видно, что все натройки работают. Инет в том числе. Значит с сетевыми настройками - норма. Пробуйте Linux! В современных версиях почти ничего сложного.